Ubuntu Server 24.04 предлагает надежную и производительную платформу для серверных решений. Однако базовая установка требует дополнительной настройки для обеспечения безопасности и эффективности работы. В этой статье мы рассмотрим шаги, которые помогут оптимизировать сервер, улучшить его производительность и защитить ваши данные.

Если вы еще не установили Ubuntu Server, то рекомендую использовать статью Установка Ubuntu Server 24.04 на сайте.

- Обновление системы

- Настройка имени хоста и временной зоны

- Создание нового пользователя

- Настройка SSH

- Настройка iptables в Ubuntu

- Установка Fail2Ban в Ubuntu

- Установка необходимых утилит

- Настройка автоматического обновления Ubuntu

- Настройка планировщика диска

Обновление системы

После установки важно обновить пакеты до последних версий. Команда ниже обновляет список пакетов и устанавливает последние версии программ:

sudo apt update && sudo apt upgrade -yНастройка имени хоста и временной зоны

Изменение имени хоста:

Установите уникальное имя для вашего сервера:

sudo hostnamectl set-hostname имя-вашего-сервераПроверьте, что имя изменилось:

hostnamectlУстановка правильной временной зоны:

sudo timedatectl set-timezone Europe/MoscowПроверьте текущую временную зону:

timedatectlЧтобы увидеть список доступных временных зон, используйте:

sudo timedatectl list-timezonesВыберите подходящую и установите её с помощью команды выше.

Создание нового пользователя

Для безопасности рекомендуется создать отдельного пользователя и отключить прямой доступ root.

Создайте пользователя:

sudo adduser имя-нового-пользователяДобавьте его в группу sudo:

sudo usermod -aG sudo имя-нового-пользователяНастройка SSH

Для работы с сервером удаленно важно правильно настроить SSH.

Установка SSH (если не установлен):

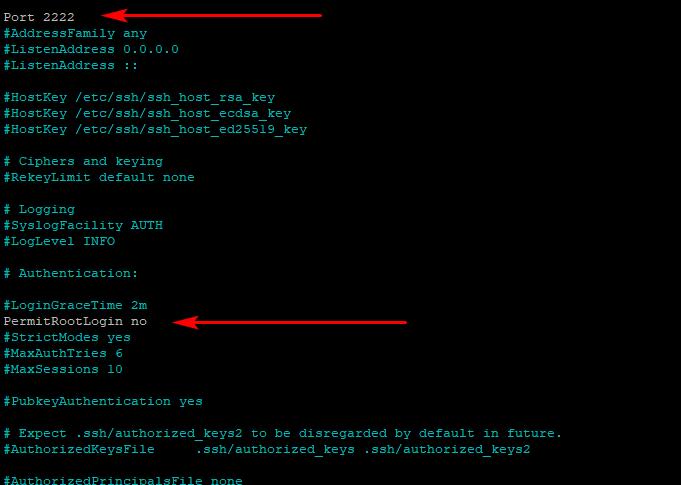

sudo apt install openssh-server -yИзменение порта и отключение root-доступа:

Откройте конфигурационный файл:

sudo nano /etc/ssh/sshd_configИзмените следующие параметры:

Port 2222

PermitRootLogin noДолжно получиться как на картинке ниже:

Немного пояснений по конфигурации:

Port 2222 — задаем нестандартный порт

PermitRootLogin no — Отключение доступа для root

После внесения изменений перезапускаем SSH:

sudo systemctl restart sshdВнимание!

Не забудьте открыть новый порт в брандмауэре.

Настройка iptables в Ubuntu

iptables — это мощный инструмент для управления сетевой безопасностью на уровне ядра Linux.

Базовая настройка правил:

Разрешите доступ по SSH:

sudo iptables -A INPUT -p tcp --dport 2222 -j ACCEPTРазрешите доступ для HTTP и HTTPS:

sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT

sudo iptables -A INPUT -p tcp --dport 443 -j ACCEPTЗапретите все остальные входящие соединения:

sudo iptables -P INPUT DROP

sudo iptables -P FORWARD DROP

sudo iptables -P OUTPUT ACCEPT

sudo iptables -A INPUT -i lo -j ACCEPT

sudo iptables -A INPUT -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPTПояснение по последним правилам:

- sudo iptables -P INPUT DROP: Блокирует все входящие соединения по умолчанию.

- sudo iptables -P FORWARD DROP: Запрещает пересылку пакетов через сервер (важно для маршрутизаторов).

- sudo iptables -P OUTPUT ACCEPT: Разрешает все исходящие соединения.

- sudo iptables -A INPUT -i lo -j ACCEPT: Разрешает трафик на локальном интерфейсе (например, 127.0.0.1).

- sudo iptables -A INPUT -m conntrack —ctstate ESTABLISHED,RELATED -j ACCEPT: Разрешает входящие пакеты, относящиеся к уже установленным соединениям или связанным с ними (например, ответы на запросы).

Эти правила позволяют серверу работать безопасно, принимая только трафик, который вы явно разрешили.

Сохранение правил:

Для сохранения правил установите пакет iptables-persistent:

sudo apt install iptables-persistent -yСохраните текущие правила:

sudo netfilter-persistent saveПроверьте текущие правила:

sudo iptables -L -vУстановка Fail2Ban в Ubuntu

Fail2Ban помогает защитить сервер от грубой атаки на SSH.

Установка Fail2Ban:

sudo apt install fail2ban -yВключение базовой защиты:

По умолчанию Fail2Ban уже настроен для защиты SSH. Чтобы активировать дополнительные настройки, создайте локальный файл конфигурации:

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.localПерезапустите Fail2Ban:

sudo systemctl restart fail2banДля проверки статуса fail2ban используйте:

sudo fail2ban-client statusУстановка необходимых утилит

Для удобной работы установите часто используемые пакеты:

sudo apt install net-tools htop mc -ynet-tools: для работы с сетью (например, ifconfig).

htop: мониторинг процессов.

mc: удобный текстовый файловый менеджер.

Настройка автоматического обновления Ubuntu

Для обеспечения безопасности рекомендуется настроить автоматическое обновление пакетов.

Установите пакет:

sudo apt install unattended-upgrades -yВключите автоматическое обновление:

sudo dpkg-reconfigure --priority=low unattended-upgradesНастройка планировщика диска

Для серверов с SSD дисками настройте mq-deadline:

echo 'mq-deadline' | sudo tee /sys/block/sda/queue/schedulerНа этом базовая настройка Ubuntu Server 24.04 закончена.

Помогла статья? Подписывайся на Telegram канал автора.

Анонсы всех статей, много другой полезной и интересной информации, которая не попадает на сайт.

Если у вас имеются вопросы, задавайте их в комментариях.